Protokół Aave w końcu uruchomił swoją nową, algorytmiczną stabilną monetę GHO powiązaną z dolarem na Ethereum. Stabilna moneta GHO jest oparta na łańcuchu bloków Ethereum i dotychczas wyemitowano równowartość 2,19 miliona dolarów.

Uruchomienie GHO na głównej sieci Ethereum zostało ogłoszone w poście na blogu Aave. Stabilna moneta GHO została opisana jako zdecentralizowane, oparte na bardzo mocnym zabezpieczeniu aktywo. Jest ono wspierana przez różnorodne środki cyfrowe, w tym przez natywną walutę Ethereum, oraz przez token natywny AAVE.

The Aave DAO has successfully launched @GHOAave on the Ethereum Mainnet. Congrats to the Aave community on this historic moment! pic.twitter.com/Br3QGqMU8X

— Aave (@AaveAave) July 15, 2023Wprowadzenie GHO na główną sieć zostało poprzedzone głosowaniem społeczności. Niemal 100% z 424 uczestniczących adresów zagłosowało na korzyść nowej stabilnej monety. W przeciwieństwie do zcentralizowanych stable coinów, takich jak USDT, które spotkały się z krytyką ze względu na brak przejrzystości w zakresie rezerw, aktywa zabezpieczające GHO są przejrzyste i zweryfikowane, co potwierdzają dane na łańcuchu bloków.

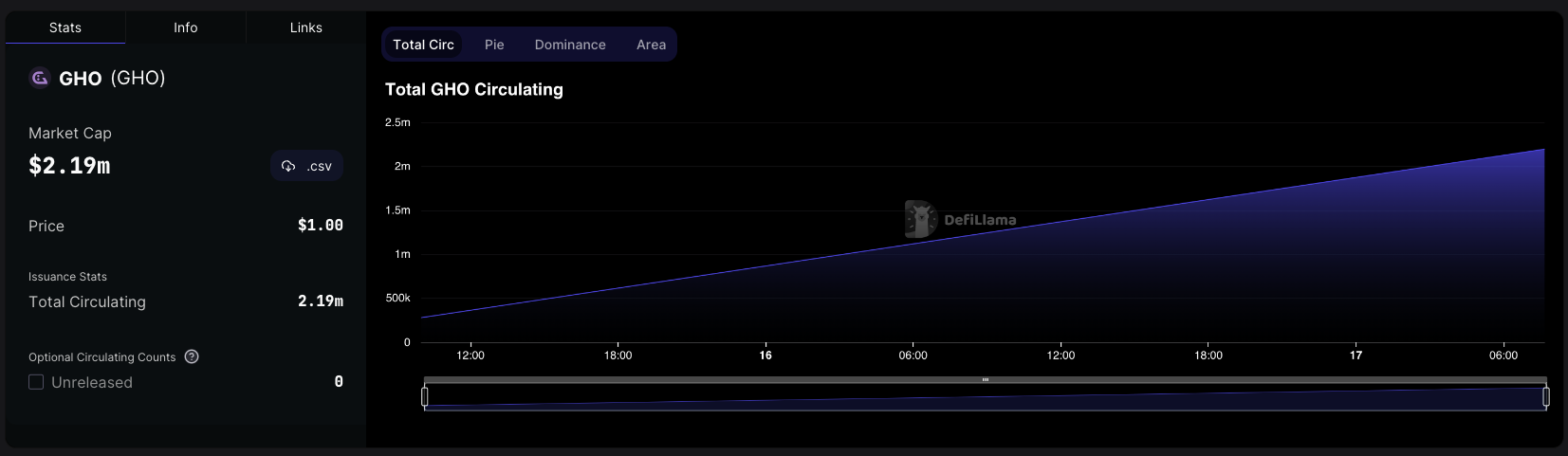

Całkowita krążąca podaż GHO Źródło: https://defillama.com/stablecoins

Całkowita krążąca podaż GHO Źródło: https://defillama.com/stablecoinsStabilna moneta GHO jest dostępna publicznie. Każdy może wyemitować GHO. Należy to zrobić używając aktywów dostarczanych na rynek Ethereum pod szyldem Protokołu Aave V3, jako zabezpieczenia. Dzięki temu zapewniając, iż GHO jest zabezpieczony przez zróżnicowane aktywa.

GHO od AAVE ma bardzo silną konkurencję

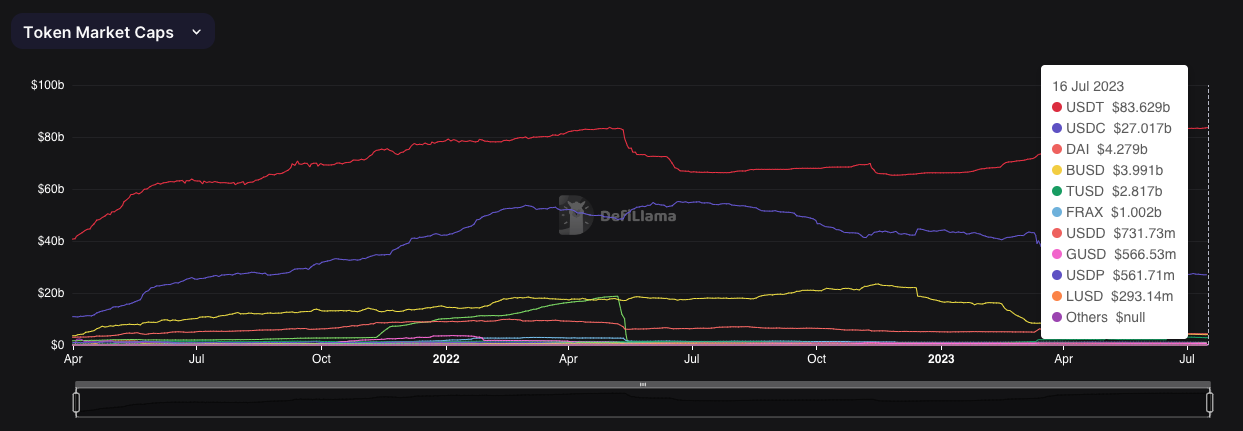

Wprowadzenie GHO to kolejne wzmocnienie rosnącej liczby algorytmicznych stabilnych monet typowych dla DeFi. Na ten moment największą algorytmiczną stabilną monetą w obiegu jest oparty na Ethereum token MakerDAO DAI. Ma on kapitalizację rynkową wynoszącą 4,28 miliarda dolarów, według danych z DefiLlama.

Rozkład sił wśród stable coinów Źródło: https://defillama.com/stablecoins

Rozkład sił wśród stable coinów Źródło: https://defillama.com/stablecoinsMimo wszystko rynek stabilnych monet przez cały czas jest zdominowany przez emitentów zcentralizowanych, w tym Tether i Circle. Na chwilę obecną, USDT oraz USD Coin Circle stanowią 87% całkowitej krążącej podaży wszystkich stabilnych monet powiązanych z dolarem amerykańskim. Wartość GHO na giełdzie jest nieznacznie niższa od pożądanego poziomu 1 dolara. Wynosi ona w tej chwili 0,9927 dolarów, a 16 lipca spadła choćby do 0,9814 dolarów.

Aave stawia na pierwszym miejscu bezpieczeństwo swojego protokołu. Mają silne mechanizmy bezpieczeństwa i audytu kodu, aby minimalizować ryzyko błędów lub ataków. Dodatkowo, ich transparentność i możliwość wglądu w działanie protokołu przyciągają użytkowników, którzy chcą mieć pewność, iż ich aktywa są dobrze zabezpieczone.

2 lat temu

2 lat temu

![Nieduży Wojtek spotkał się z papieżem Leonem XIV [WIDEO]](https://misyjne.pl/wp-content/uploads/2026/05/mid-epa12956421.jpg)