Sprzętowe portfele kryptowalutowe są często reklamowane jako najbezpieczniejszy sposób przechowywania aktywów cyfrowych. Te fizyczne urządzenia, zaprojektowane w celu ochrony kryptowalut przed zagrożeniami internetowymi, są wybierane przez inwestorów poszukujących bezpieczeństwa dla swoich aktywów.

Oferują one tzw. zimne przechowywanie (cold storage), w którym klucze prywatne – kryptograficzny dowód własności – są przechowywane w trybie offline. To czyni je odpornymi na ataki cybernetyczne. Jednak ostatnie doniesienia podważają niewrażliwość tych “fortec nie do zdobycia”.

Portfele sprzętowe ujawniają luki w zabezpieczeniach

Wbrew powszechnemu przekonaniu, portfele sprzętowe nie są nieomylne. Posiadają one słabe punkty, które atakujący mogą wykorzystać, narażając fundusze inwestorów na ryzyko. choćby najbardziej wyrafinowane portfele sprzętowe mogą zostać naruszone przez hakerów na różne sposoby.

Jedna istotna luka wynika z samego procesu produkcji portfeli.

Nano X firmy Ledger, popularny portfel sprzętowy, miał lukę w łańcuchu dostaw. Mogło to pozwolić nieuczciwym podmiotom na manipulowanie urządzeniem podczas produkcji. Umożliwiło im to kradzież kluczy prywatnych użytkownika po ich wygenerowaniu.

Inną kwestią związaną z bezpieczeństwem jest odzyskiwanie fraz seed. Są to serie słów, które mogą przywrócić dostęp do zasobów cyfrowych w przypadku utraty lub uszkodzenia portfela.

Społeczność kryptowalutowa ostro skrytykowała kontrowersyjną funkcję Ledger, która umożliwia tworzenie kopii zapasowych seed phrases w chmurze. Funkcja “Recovery” została zaprojektowana z myślą o wygodzie. Jednak naraża bezpieczeństwo aktywów poprzez przechowywanie fraz seed w mniej bezpiecznym środowisku. Tutaj nieupoważnione strony mogą uzyskać do nich dostęp.

Co więcej, Ledger ujawnił uderzający przykład słabości sprzętowego portfela kryptowalutowego, gdy zidentyfikował potencjalne kwestie bezpieczeństwa w portfelach swoich konkurentów. Ataki side-channel stanowią zagrożenie dla portfeli Trezor. Może to pozwolić atakującemu na odgadnięcie kodu PIN poprzez monitorowanie wzorców zużycia energii podczas procesu wprowadzania tego kodu.

Trezor odpowiedział, wskazując, iż atakujący potrzebowałby fizycznego dostępu do portfela. Jednak ten przypadek pokazuje, iż choćby najlepsze portfele sprzętowe mogą nie być w pełni zabezpieczone przed wszystkimi formami ataków.

Największe zagrożenia dla portfeli sprzętowych

Pięć największych zagrożeń bezpieczeństwa dla portfeli sprzętowych to ataki w łańcuchu dostaw, ataki “evil maid”, ataki “side-channel”, ataki typu “klucz za 5 USD” i ataki phishingowe.

Ataki na łańcuch dostaw zostały już omówione, ale pozostałe cztery są równie istotne. Atak typu “evil maid” ma miejsce, gdy atakujący mający fizyczny dostęp do portfela instaluje na nim złośliwe oprogramowanie. Jak wspomniano wcześniej, ataki typu “side-channel” wykorzystują wzorce zużycia energii do dekodowania kodów PIN.

Atak typu “klucz za 5 USD” to eufemizm dla fizycznego przymusu lub gróźb w celu zmuszenia użytkownika do ujawnienia kodu PIN lub frazy seed. Wreszcie ataki phishingowe nakłaniają użytkowników do ujawnienia swoich danych uwierzytelniających.

Biorąc pod uwagę opisane powyżej luki i zagrożenia, oczywiste jest, iż portfele sprzętowe, choć oferują wyższy poziom bezpieczeństwa niż ich programowe odpowiedniki, mogą nie być tak prywatne i bezpieczne, jak twierdzą ich producenci lub zwolennicy.

We wszystkich aspektach cyberbezpieczeństwa najsłabsze ogniwo w łańcuchu decyduje o bezpieczeństwie portfela sprzętowego.

Podczas gdy krypto portfele sprzętowe podejmują kroki w celu ochrony przed zagrożeniami online, nie są one w stanie w pełni zabezpieczyć się przed zagrożeniami fizycznymi lub błędami ludzkimi. Zapewniają one solidną linię obrony, ale nie niemożliwą do pokonania.

Użytkownicy muszą być świadomi tych luk i podejmować dodatkowe środki bezpieczeństwa w celu ochrony swoich zasobów cyfrowych.

Znaczenie czujności i dodatkowych środków bezpieczeństwa

Pomimo luk w zabezpieczeniach, portfele sprzętowe pozostają jednymi z najbezpieczniejszych opcji przechowywania kryptowalut. Stanowią one istotną barierę dla wielu powszechnych rodzajów ataków. Nie eliminuje to jednak potrzeby zachowania czujności i stosowania dodatkowych środków bezpieczeństwa.

Użytkownicy nie mogą przecenić znaczenia zabezpieczenia swoich fraz seed i kodów PIN. Najlepiej byłoby, gdyby przechowywali je bezpiecznie, offline i trzymali poza zasięgiem potencjalnych napastników.

Ponadto użytkownicy powinni zachować ostrożność w przypadku prób phishingu. Muszą też upewnić się, iż wchodzą w interakcje tylko z legalnymi platformami i usługami.

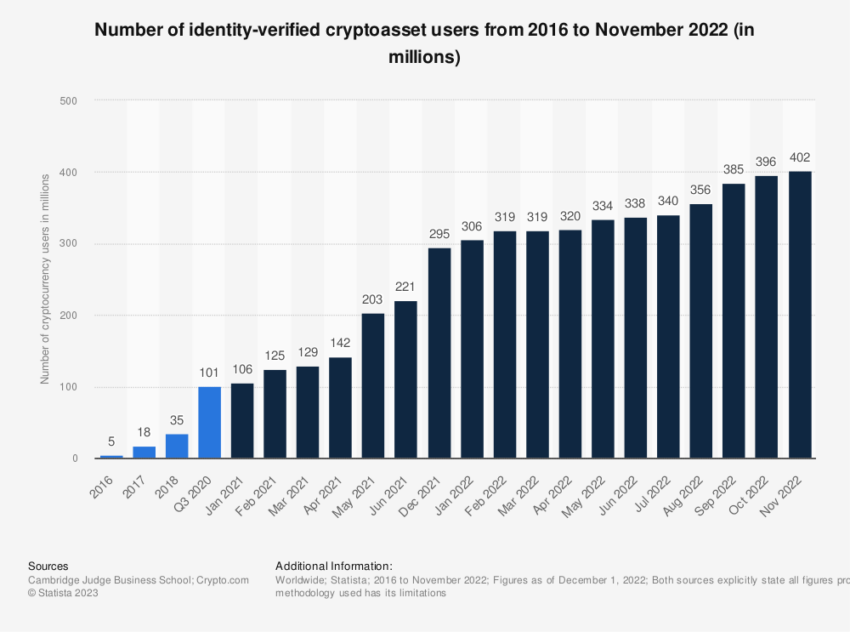

Liczba użytkowników kryptowalut na świecie / Źródło: Statista

Liczba użytkowników kryptowalut na świecie / Źródło: StatistaProducenci odgrywają również kluczową rolę w zapewnianiu bezpieczeństwa portfeli sprzętowych. Muszą oni przyjąć rygorystyczne protokoły bezpieczeństwa, przeprowadzić dokładne testy i zachować przejrzystość w zakresie potencjalnych luk w zabezpieczeniach.

Ponadto producenci powinni zapewnić użytkownikom jasne instrukcje dotyczące bezpiecznego korzystania i przechowywania portfeli. Należy też regularnie aktualizować swoje urządzenia w celu załatania wszelkich potencjalnych luk w zabezpieczeniach.

Ostatecznie decyzja o korzystaniu z portfela sprzętowego powinna być świadoma. Potencjalni użytkownicy powinni znać luki w zabezpieczeniach i kroki, które mogą podjąć w celu ich zminimalizowania. Chociaż żadna metoda przechowywania nie jest całkowicie niezawodna, krypto portfele sprzętowe mogą oferować wysoki poziom bezpieczeństwa zasobów cyfrowych, jeżeli są używane prawidłowo.

Dążenie do bezpiecznego przechowywania kryptowalut jest nieustannym wyzwaniem, a nie celem. Wraz z rozwojem technologii kryptowalut, ewoluować będą również metody ich przechowywania i zabezpieczania. Dla użytkowników najlepszą obroną przed potencjalnymi zagrożeniami dla naszych cyfrowych aktywów jest bycie poinformowanym i czujnym.

BeInCrypto Polska - Czy krypto portfele sprzętowe są poufne i bezpieczne?

2 lat temu

2 lat temu

![Nieduży Wojtek spotkał się z papieżem Leonem XIV [WIDEO]](https://misyjne.pl/wp-content/uploads/2026/05/mid-epa12956421.jpg)