Dzisiaj, tj. 14.12.2023 od kilku godzin cała społeczność krypto żyje tematem cyberbezpieczeństwa. Użytkownicy popularnych portfeli sprzętowych Ledger, służących do „bezpiecznego” przechowywania aktywów cyfrowych, stanęli bowiem w obliczu nowego zagrożenia dla posiadanych przez nich tokenów. Okazuje się, iż w popularnej bibliotece ConnectKit od Ledgera odkryto fragment złośliwego kodu, który de facto pozwalał wydrenować nam nasze kryptowaluty. Co robić? Ze względu na naturę włamania najlepiej jest nie robić nic. Posłuchajcie szczegółów.

fot. X

fot. XLedger mógł wydrenować nasze kryptowaluty

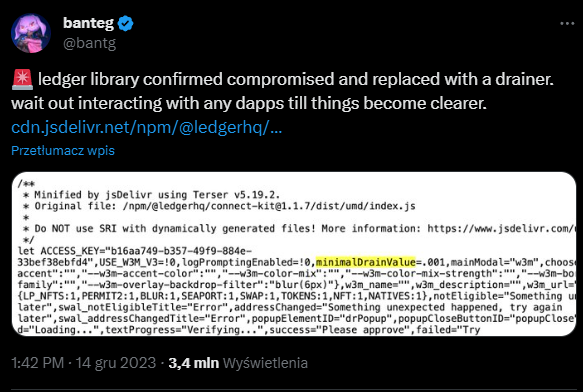

Cała afera rozchodzi się o githubową bibliotekę rozwiązania Connect Kit od Ledgera, wiodącego producenta kryptowalutowych producentów sprzętowych. Według wstępnego post-mortem, ktoś wykorzystał repozytorium kodu jako celowy wektor ataku, podmieniając dane w bibliotekach na takie, które miały służyć nikczemnym celom cyberprzestępcy. Connect Kit to oprogramowanie firmy Ledger służące do ułatwiania komunikacji między portfelem sprzętowym a licznymi zdecentralizowanymi aplikacjami (dApps).

fot. X

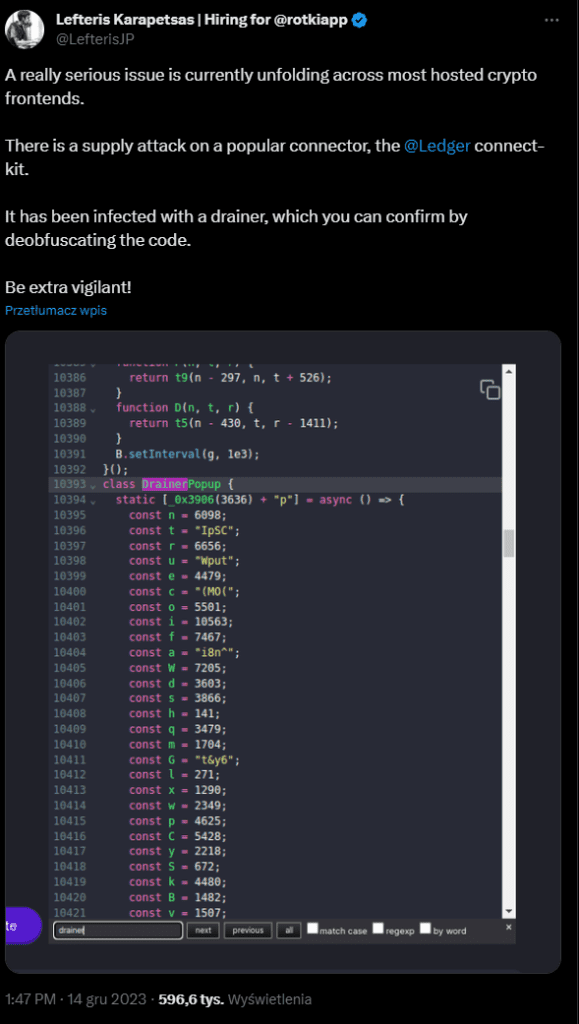

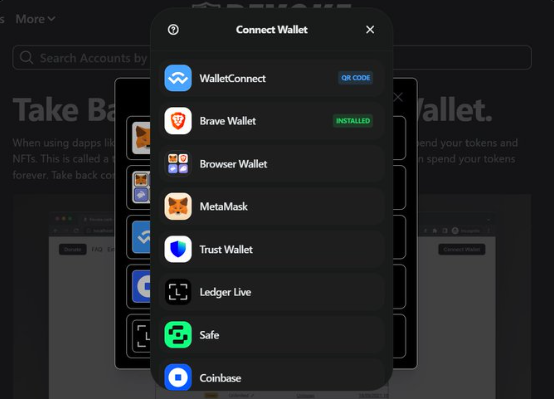

fot. XJak wyglądała dokładnie metoda hakera? Według doniesień ofiar i obserwatorów, podmieniony soft uruchamiał dodatkowe, fałszywe okienka typu pop-up, które zachęcały użytkownika do podłączenia swojego portfela krypto i interakcje z łańcuchem bloków. Co gorsza, okienka różniły się one od tych „oficjalnych” zaledwie szczegółami, jak delikatne różnice graficzne i nieco inna czcionka. Niestety, nieuwaga internautów w tym przypadku prowadziła ostatecznie do wyczyszczenia ich adresów z posiadanych przez nich aktywów cyfrowych.

fot. X

fot. XPierwsze doniesienia docierały m.in. od Matthewa Lilley z SushiSwap, który zwrócił uwagę na problem z systemem dostarczania treści (CDN). Ostrzeżenia wystosowały też m.in. projekt revoke.cash, który umożliwia wycofanie zgód jakie wcześniej udzieliliśmy smart kontraktom w celu interakcji z naszymi portfelami krypto. Na wszelki wypadek twórcy platformy tymczasowo wygasili swój produkt, a w sukurs poszły im zespoły kilku innych dApps.

Kryzys teoretycznie zażegnany, ale nie obyło się bez ofiar

Należy przyznać firmie Ledger, iż zareagowała na kryzys niezwłocznie i usunęła złośliwą wersję kodu z bibliotek w serwisie GitHub i podmieniła ją na tę oficjalną. Zaapelowała też do użytkowników o niewchodzenie w interakcje z żadnymi zdecentralizowanymi aplikacjami oraz ogłosiła moratorium na korzystanie z Connect Kit-a do momentu wyjaśnienia sprawy. Firma pracuje teraz nad pełnym raportem, który miałby rzucić światło na kompletny zakres i naturę ataku. Podkreślono też jak istotne jest korzystanie z funkcji „Clear Sign”, która umożliwia użytkownikom portfela na dokładne analizowanie treści podpisywanych transakcji na blockchainie.

🚨We have identified and removed a malicious version of the Ledger Connect Kit. 🚨

A genuine version is being pushed to replace the malicious file now. Do not interact with any dApps for the moment. We will keep you informed as the situation evolves.

Your Ledger device and…

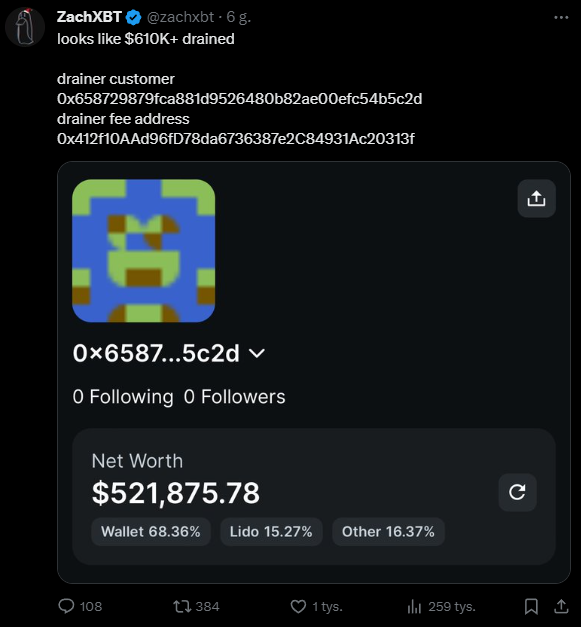

Niestety nie obyło się bez poszkodowanych. ZachXBT, popularny „detektyw on-chain” zajmujący się profesjonalnie śledzeniem krypto-przestępców poinformował, iż na moment publikacji jego tweeta wydrenowano w sumie kryptowaluty o wartości ok. 610+ tys. dolarów amerykańskich.

fot. X

fot. XDo momentu pojawienia się większej ilości szczegółów należy śledzić oficjalne komunikaty firmy Ledger oraz profili zdecentralizowanych aplikacji z których korzystamy.

2 lat temu

2 lat temu

![[PILNE] Zmiany w archidiecezji warszawskiej. Abp Adrian Galbas wręczył dekrety nowym proboszczom](https://static.deon.pl/storage/image/core_files/2026/5/15/339eee2e8286a812336621e4a45da6f0/jpg/deon/feed/IMG_0789.webp)